福州的数字中国建设峰会已成功举办九届,每一届背后都有一套精心设计的现场网络在支撑。以峰会网络搭建项目为例,从实战角度拆解大型会展网络的完整搭建方案。

备注:文章仅作为经验整理,拓扑与数据均已脱敏。

一、会展网络的核心挑战

大型会展网络与常规企业网络最大的区别在于:高并发、短周期、强依赖、零容错。

- 高并发接入

:单一会场可能同时接入数百台 PC、摄像头、AP 和服务器,峰值终端数轻松破千 - 短周期部署

:从进场到交付往往只有 3-5 天,没有试错空间 - 多业务混合

:办公上网、视频监控、Wi-Fi 覆盖、直播推流等多种业务共用一套基础设施 - 安全合规要求高

:涉及政府、企业敏感数据,必须满足等保及现场安全审计要求

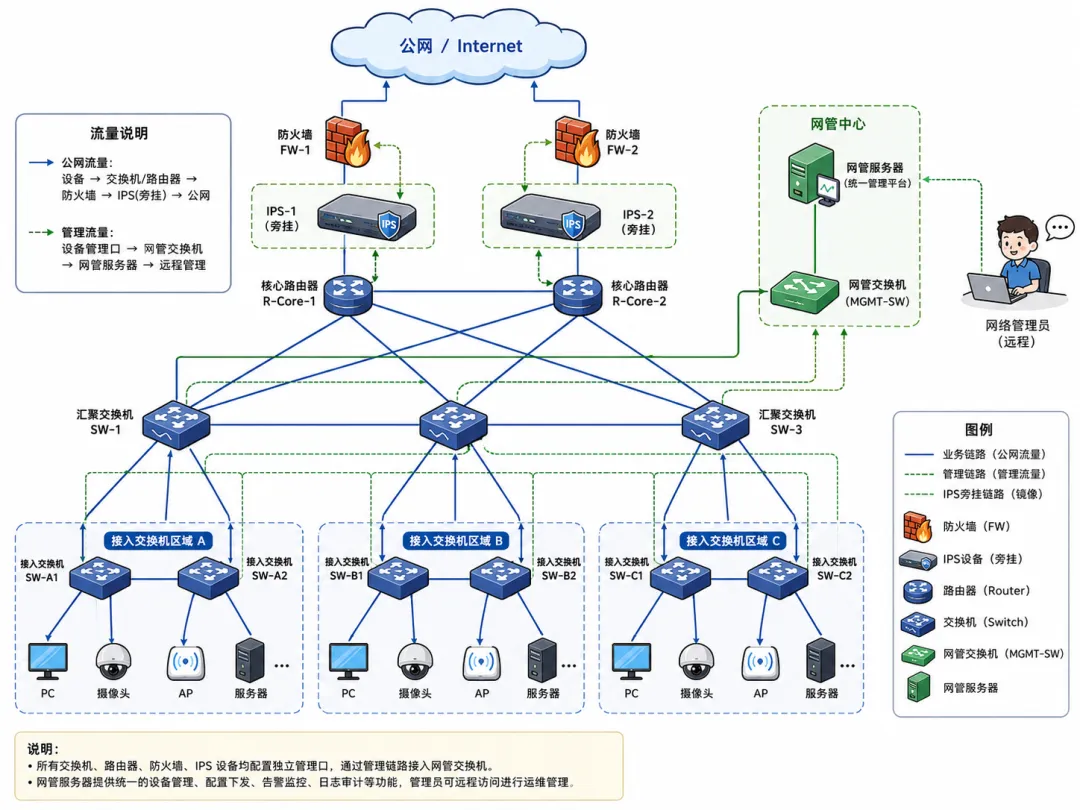

二、整体架构:双核心双出口,三层分区接入

先看整体网络拓扑设计:

2.1 架构层级说明

| 出口层 | ||

| 核心层 | ||

| 汇聚层 | ||

| 接入层 | ||

| 网管层 |

2.2 设计思路

双机冗余是底线:核心路由器、防火墙均采用双机部署,任意单点故障不影响业务。

业务与管理彻底分离:绿色虚线所示的管理链路完全独立于蓝色业务链路,即使业务网络拥塞或遭受攻击,运维人员仍可通过管理通道登录设备。

分区接入便于隔离:按功能区域(A/B/C 三区)划分接入层,单个区域出问题可通过汇聚层快速隔离,不影响其他区域。

三、配置详解

第一步:交换机——构建多设备接入底座

接入层是网络的"神经末梢",直接决定终端体验。

关键设计要点:

端口容量预留:接入交换机按实际终端数的 1.5 倍 预留端口。例如某区域规划 30 台 PC+10 台摄像头+5 个 AP+2 台服务器=47 个端口,则选择 48 口或 52 口交换机,同时再预留一台同型号作为冷备。

上联带宽设计:接入 → 汇聚采用 双千兆或万兆光纤 上联,汇聚 → 核心采用 万兆链路,避免上行瓶颈。 规划好 Ip 和 vlan

IP 与 VLAN 规划:统一规划全网 IP 地址段及业务 VLAN,按业务类型、区域、终端品类进行合理划分,保障网络逻辑隔离与路由管理规整。做好资料归档,有问题可以第一时间定位设备和责任人。

第二步:路由器——路由转发与 NAT 地址转换

核心路由器是整个网络的"交通枢纽",负责不同区域间的互联互通以及与公网的对接。

路由设计要点:

- 静态路由+默认路由组合

:会展网络相对封闭,各区域 VLAN 网段固定,采用静态路由最为稳妥。核心路由器配置指向防火墙的默认路由,防火墙配置 NAT 策略。 - OSPF 作为备选

:如果网络规模较大(超过 5 个汇聚节点),可在核心层运行 OSPF 动态路由,自动适应链路变化。

NAT 地址转换设计:

内网网段:192.168.x.x/24(各区域VLAN)

公网地址池:XX.XX.XX.XX

转换方式:NAPT(端口地址转换),多对一出口

NAT 地址池规划:根据峰值并发连接数计算。经验公式:公网 IP 数 = 峰值终端数 ÷ 200(假设每个终端平均 200 个并发连接,每个公网 IP 可用端口约 60000 个)。

保留映射:如果现场有服务器需要被外网访问(如直播推流服务器),配置 静态 NAT 映射,将公网端口固定映射到内网服务器。

第三步:防火墙——筑牢网络安全边界

防火墙是内网与公网之间的"安检门",在会展场景中承担三重职责:

1. 访问控制(ACL)

默认拒绝所有流量,按需开放 办公区域:允许 HTTP/HTTPS/DNS/邮件常用端口 服务器区域:仅开放必要服务端口,禁止直接访问公网 摄像头/AP 管理口:限制仅管理 VLAN 可访问

2. NAT 与出口策略

配置源 NAT,将内网地址转换为公网地址池 配置目的 NAT(端口映射),对外暴露必要服务

3. 会话限制与防护

单 IP 最大并发会话数限制(防止单终端异常占用资源) 启用基础防 DDoS 功能(SYN Flood、UDP Flood 防护) 开启应用层识别,限制 P2P、视频下载等大流量应用

双机热备配置:FW-1 与 FW-2 运行主备模式,主备之间实时同步会话表,切换时间控制在秒级。

第四步:IPS——旁挂部署,精准防护

IPS(入侵防御系统)在本方案中采用 旁挂部署 方式,而非串联部署。

为什么选择旁挂?

| 旁挂 | 不影响业务链路、无单点故障风险 | 仅告警/阻断镜像流量,无法直接拦截 | 短期会展、对稳定性要求极高 |

旁挂 IPS 工作原理:

核心交换机将经过防火墙的流量 镜像(SPAN) 到 IPS 端口 IPS 对镜像流量进行深度检测(DPI),识别攻击特征 发现攻击后,IPS 通过 联动机制(如发送 RST 包或与防火墙联动)阻断攻击源

现场配置建议:

IPS 管理口接入网管网络,便于远程查看告警 镜像口仅接收不发送,避免环路 提前导入最新威胁特征库,展会期间每日检查更新

第五步:基线配置——安全加固不可忽视

设备上架通电只是开始,基线配置才是保障网络稳定运行的"基本功"。

必做的六项基线加固:

1. 关闭空闲端口

interfaceGigabitEthernet0/0/X

shutdown

未使用的端口一律关闭,防止未知设备随意接入。

2. Console 口密码保护

user-interfaceconsole0

authentication-mode password

set authentication password cipher xxx

防止现场人员通过 Console 口直接操作设备。

3. 超时自动退出

user-interfacevty04

idle-timeout 100

管理会话 10 分钟无操作自动断开,降低未授权访问风险。

4. 远程登录安全加固

- 禁止 Telnet

:仅允许 SSHv2 登录 - 配置登录失败锁定

:连续 5 次密码错误锁定 15 分钟 - 限制管理源 IP

:仅允许网管服务器 IP 或特定管理网段登录

5. SNMP 只读+团体字修改

snmp-agent community read XXX acl 2000

修改默认 public/private 团体字,仅开放只读权限,绑定 ACL 限制访问源。

6. 启用日志与 NTP 同步

所有设备配置 syslog 服务器地址,统一发送日志 配置 NTP 服务器,确保告警时间戳准确,便于排障时序分析

第六步:网管网络——统一管理,远程可控

会展网络设备分散在不同楼层、不同区域,全靠现场跑断腿不现实。独立网管网络是大型会展的标配。

网管网络设计:

- 独立物理通道

:所有交换机、路由器、防火墙、IPS 均配置独立管理口(MGMT 口),通过绿色虚线所示的管理链路汇聚到网管交换机(MGMT-SW),与业务流量完全隔离。 - 统一网管平台

:网管服务器部署在网管中心,提供设备拓扑发现、批量配置下发、性能监控、告警通知等功能。 - 远程运维通道

:网管服务器通过 VPN 或专线与外部运维中心连接,支持远程登录排障。

现场运维优势:

- 批量操作

:对 30 台交换机批量下发 VLAN 配置,10 分钟完成,避免逐台登录 - 实时监控

:CPU 利用率、端口流量、温度一目了然,提前发现异常 - 配置备份

:展会开始前统一备份配置,故障时秒级回滚 - 告警分级

:链路 down、CPU 超阈值自动短信/邮件通知

结语

九届数字中国的网络保障经历告诉我们:会展网络没有"差不多",只有"零失误"。

从交换机的端口预留,到路由器的 NAT 规划;从防火墙的策略设计,到 IPS 的旁挂部署;从基线配置的安全加固,到网管网络的统一管控——每一步都不是可有可无的"加分项",而是保障现场业务连续运行的"必选项"。

希望能为你的网络搭建提供参考。如果你有更复杂的场景需求(如多会场互联、5G 备份链路、SD-WAN 接入等),欢迎交流探讨。